Un an après DORA : seize mois plus tard, les banques européennes découvrent le coût de la résilience opérationnelle

Seize mois après l’entrée en application complète du Règlement sur la résilience opérationnelle numérique (DORA) en janvier 2025, le secteur bancaire européen a traversé son premier cycle complet de conformité, supervision et signalement d’incidents selon le nouveau cadre. Avec l’Autorité bancaire européenne qui prépare son premier examen horizontal pour la deuxième moitié de 2026, une vision plus claire émerge de ce que DORA a réellement changé — et ce qui reste contesté.

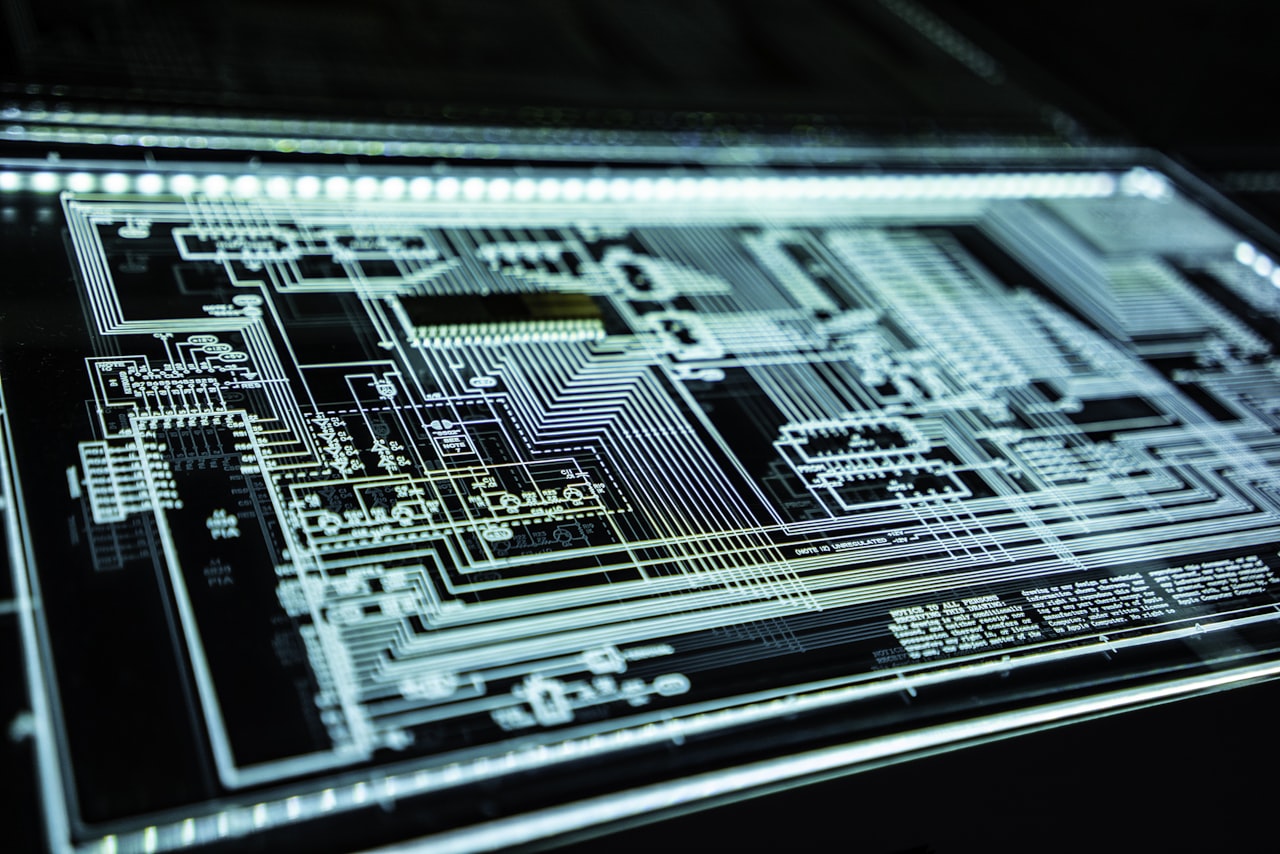

Ce que DORA exige réellement

DORA s’applique à plus de 22 000 entités financières dans l’UE — banques, assureurs, entreprises d’investissement, prestataires de services d’actifs cryptographiques et certains prestataires tiers critiques en TIC. Les obligations fondamentales reposent sur cinq piliers : gestion des risques liés aux TIC, signalement des incidents liés aux TIC, essais de résilience opérationnelle numérique, gestion des risques liés aux tiers et partage d’informations. Le seuil de signalement des incidents graves est étalonné en fonction de critères d’impact ; les obligations de test incluent les tests de pénétration menés par des menaces pour les entités d’importance systémique tous les trois ans.

L’expérience de la première année

L’expérience de la première année a été inégale. Les grandes banques établies disposant de fonctions de cybersécurité matures ont intégré les exigences de DORA avec une relative facilité — le cadre codifiait ce qui constituait déjà les meilleures pratiques dans ces institutions. Les banques de taille moyenne et les néobanques, en revanche, ont dû mener des programmes de résorption des écarts plus importants, notamment en matière de gestion des risques liés aux tiers où les exigences de documentation sont intensives. Les prestataires de services d’actifs cryptographiques, intégrés au périmètre réglementé pour la première fois par DORA en conjonction avec MiCA, ont rencontré les plus grandes difficultés — nombre d’entre eux fonctionnaient avec des postures de résilience opérationnelle conçues pour les technologies émergentes plutôt que pour la finance réglementée.

La question des tiers

Le chapitre DORA le plus significatif sur le plan opérationnel s’est avéré être la gestion des risques liés aux tiers. Les institutions financières européennes ont collectivement renégocié des milliers de contrats avec les principaux prestataires TIC — Microsoft Azure, Amazon Web Services, Google Cloud, Salesforce, ServiceNow et les principaux éditeurs de logiciels bancaires de base. Les renégociations se sont concentrées sur les droits d’audit, la transparence de la sous-traitance, les droits de sortie et les risques de concentration. Les Autorités de surveillance européennes (ASE) ont publié la première liste des prestataires tiers critiques en TIC, qui seront soumis à une supervision directe de l’UE — une innovation réglementaire qui va bien au-delà des précédents historiques.

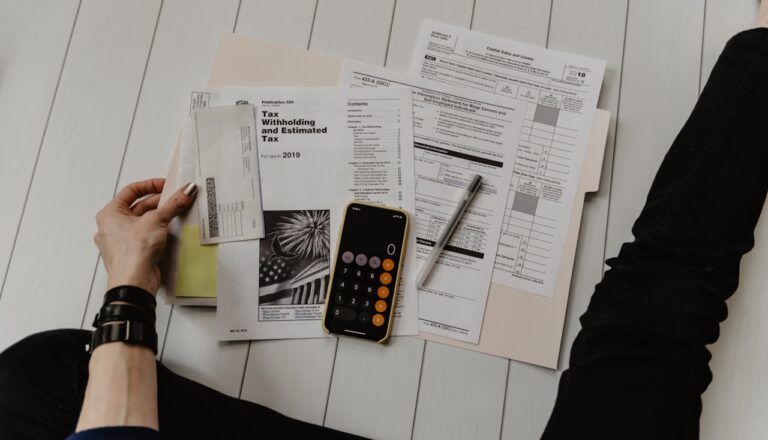

Le signalement des incidents dans la pratique

L’architecture de signalement des incidents a produit un flux régulier d’incidents graves signalés aux autorités compétentes nationales et transmis aux ASE. Les données de la première année — qui seront analysées en détail dans l’examen horizontal de l’Autorité bancaire — montrent déjà deux tendances : une concentration élevée d’incidents graves dans un nombre relativement restreint d’entités (suggérant des différences de maturité à travers le secteur) et une corrélation claire entre la gravité et la dépendance envers un petit nombre de prestataires cloud. Cette dernière constatation alimente le débat plus large sur le risque de concentration du cloud.

L’intersection avec le Règlement sur l’IA

Le cadre de gestion des risques liés aux tiers de DORA s’intersecte de plus en plus avec les obligations relatives aux systèmes d’IA à haut risque du Règlement sur l’IA. Lorsqu’une banque utilise un système de notation de crédit basé sur l’IA fourni par un prestataire tiers, la banque doit se conformer à la fois aux exigences contractuelles et opérationnelles de DORA et (à partir d’août 2026 ou décembre 2027 selon l’issue d’Omnibus) aux obligations relatives aux systèmes d’IA à haut risque du Règlement sur l’IA. L’Autorité bancaire européenne et le Bureau de l’IA de l’UE travaillent sur des orientations coordonnées pour éviter les doublons de conformité, mais la complexité opérationnelle reste réelle.

Ce que dira l’examen horizontal

Le premier examen horizontal de l’Autorité bancaire, attendu dans la deuxième moitié de 2026, fournira la première évaluation transnationale européenne de la mise en œuvre de DORA. Les domaines susceptibles de figurer en bonne place incluent l’étalonnage des seuils de signalement des incidents graves (déclenchant actuellement plus de rapports que les superviseurs ne peuvent utilement traiter), l’interprétation pratique des exigences de test de pénétration menés par des menaces et l’architecture de supervision pour les prestataires tiers critiques en TIC. L’examen alimentera également le débat politique plus large sur la question de savoir si les obligations de résilience opérationnelle de type DORA doivent être étendues à d’autres secteurs réglementés — une idée soulevée par certains responsables de la Commission au début de 2026.